أكد مكتب التحقيقات الفيدرالي (FBI) أن مجموعة Lazarus، المدعومة من كوريا الشمالية، نفذت أكبر عملية سرقة عملات رقمية مسجلة حتى الآن، حيث استولت على 1.5 مليار دولار من منصة Bybit يوم الجمعة الماضي.

كيف تم الاختراق؟

- تم اعتراض تحويل أموال من محفظة باردة (Cold Wallet) إلى محفظة ساخنة (Hot Wallet) داخل Bybit.

- القراصنة قاموا بإعادة توجيه الأموال إلى عناوين بلوكشين تابعة لهم.

- تمت تصفية جزء من الأموال عبر Bitcoin وتوزيعها على آلاف العناوين لمنع تتبعها.

الأدلة التقنية:

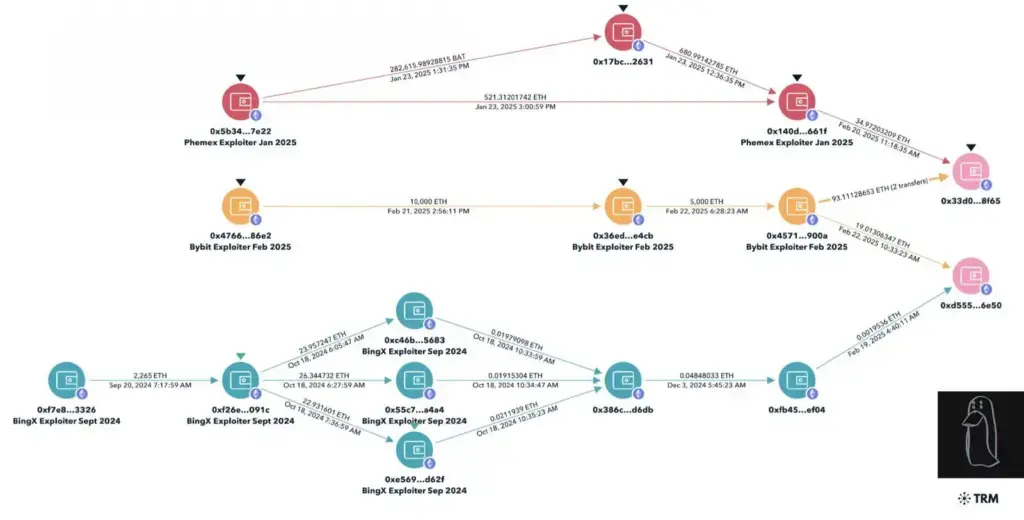

محلل التشفير ZachXBT كشف أن الأموال المسروقة أُرسلت إلى عنوان Ethereum استخدم سابقًا في اختراق Phemex وBingX وPoloniex.

تقارير من شركات تحليل البلوكشين Elliptic و TRM Labs أكدت وجود تداخل كبير بين العناوين المرتبطة بسرقة Bybit والسرقات السابقة التي نفذها Lazarus.

كيف نجح القراصنة في الاختراق؟

- التحقيقات أشارت إلى أن الهجوم بدأ من اختراق جهاز مطور يعمل ضمن منصة Safe{Wallet}.

- بعد الوصول إلى النظام، قام القراصنة بإنشاء معاملة احتيالية مقنعة سمحت لهم بتحويل الأموال إلى محافظهم.

- منصة Safe Ecosystem Foundation أكدت أن الهجوم استهدف بنية Bybit الداخلية من خلال استغلال هذا الاختراق.

رد فعل FBI والإجراءات الأمنية

- أصدر FBI تحذيرًا لمشغلي العقد (RPC Nodes)، ومنصات التبادل، وخدمات DeFi لمنع تحويل الأموال المسروقة.

- تم نشر 51 عنوان Ethereum تُستخدم لغسل الأموال المرتبطة بالهجوم.

- وفقًا لشركة Chainalysis، فإن حجم السرقة يتجاوز إجمالي ما سرقه قراصنة كوريا الشمالية خلال عام 2024 بأكمله!

أبعاد الاختراق وتأثيره العالمي

- منذ 2017، سرقت Lazarus أكثر من 6 مليارات دولار من العملات الرقمية!

- يُعتقد أن هذه الأموال تُستخدم في تمويل برامج الصواريخ الباليستية لكوريا الشمالية.

- هذه الحادثة تبرز مخاطر أمن العملات الرقمية وأهمية تعزيز أنظمة الحماية في المنصات الكبرى.

🔴 هل تعتقد أن هذا الهجوم سيؤثر على مستقبل التشفير والأمان السيبراني؟ 🤔🔥