أدى التطور السريع في تقنيات الذكاء الاصطناعي التوليدي إلى تغيير جذري في مشهد الأمن السيبراني. إذ أصبح المهاجمون يستخدمون نماذج لغوية ضخمة (LLMs) لمحاكاة شخصيات موثوقة، وتنفيذ هجمات هندسة اجتماعية على نطاق واسع لم يكن ممكنًا من قبل.

في هذا المقال، نسلّط الضوء على أبرز هذه التهديدات، أسباب تصاعدها، وكيف يمكن منعها تمامًا بدلاً من الاكتفاء برصدها بعد وقوعها.

الشخص الأهم في المكالمة… قد لا يكون حقيقيًا!

وفقًا لتقارير استخبارات التهديدات لعام 2025، فإن الهجمات المدعومة بالذكاء الاصطناعي تسير نحو مستوى غير مسبوق من الدقة والخطورة:

- قفزة في هجمات التصيّد الصوتي (Vishing): تقرير CrowdStrike العالمي للأمن السيبراني كشف عن زيادة بنسبة 442% في هجمات التصيد الصوتي بين النصفين الأول والثاني من عام 2024، بسبب تقنيات تقليد الأصوات بواسطة الذكاء الاصطناعي.

- الهندسة الاجتماعية لا تزال في الصدارة: تقرير Verizon لعام 2025 حول اختراقات البيانات أكد أن التصيّد و”التقمّص” لا يزالان يشكلان جزءًا كبيرًا من حوادث الاختراق.

- عمليات التزييف العميق من كوريا الشمالية: تم رصد جهات تهديد كورية شمالية تستخدم تقنيات “Deepfake” لخلق هويات وهمية وإجراء مقابلات عمل عن بُعد، بهدف اختراق مؤسسات من الداخل.

في عالم رقمي يزخر بالاجتماعات الافتراضية على Zoom وTeams، لم يعد بالإمكان الاعتماد على الثقة الافتراضية. بل يجب إثبات الهوية بشكل حتمي وآني.

لماذا تتسارع هذه التهديدات؟

ثلاثة اتجاهات رئيسية تفسّر هذا النمو الخطير في هجمات الانتحال بالذكاء الاصطناعي:

- الذكاء الاصطناعي جعل الانتحال رخيصًا وسهل التوسّع: باستخدام أدوات مفتوحة المصدر لتقليد الصوت والفيديو، يمكن تقليد أي شخص بعد دقائق فقط من تسجيل صوته أو صورته.

- الاجتماعات الافتراضية تفتقر لإثبات الهوية: منصات مثل Zoom وSlack تفترض أن كل من ينضم للاجتماع هو من يدعي أنه هو.

- أنظمة الحماية تعتمد على الاحتمالات، لا على الإثباتات: أدوات كشف التزييف تحلل وجوه أو سلوكيات لكنها لا تقدم دليلًا قاطعًا على الهوية، ما يجعلها غير كافية.

لماذا لا تكفي أدوات الكشف؟ وما الحل؟

تعتمد الحلول التقليدية على التدريب أو تحليل السلوك لاكتشاف التهديدات، لكنها لا تستطيع مواكبة سرعة تطور التزييف العميق. لمواجهة هذا التهديد، يجب الانتقال من “الرصد” إلى “المنع المباشر”.

إليك كيف يمكن منع هجمات التزييف العميق:

- التحقق من الهوية عبر التشفير: السماح فقط للمستخدمين المعتمدين بالانضمام للاجتماعات، باستخدام مفاتيح تشفير بدلًا من كلمات المرور.

- فحص سلامة الجهاز: حظر الأجهزة المصابة أو غير المتوافقة من دخول الاجتماعات، حتى لو تم التحقق من هوية صاحبها.

- شارات ثقة مرئية: عرض إثباتات مرئية لجميع الحاضرين تؤكد هوية كل مشارك وسلامة جهازه.

الهدف هو خلق بيئة تجعل الانتحال مستحيلًا، وليس فقط صعبًا.

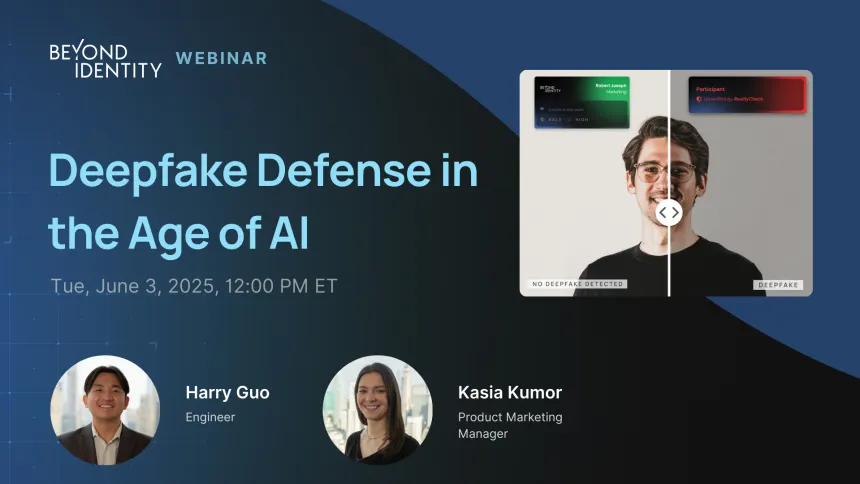

حل RealityCheck: إثبات الثقة داخل المكالمات

منصة RealityCheck من Beyond Identity توفّر حلًا متقدمًا لسد فجوة الثقة في أدوات الاجتماعات الرقمية. وهي متوفرة حاليًا لتطبيقات Zoom وMicrosoft Teams، وتُقدّم:

- شارة مرئية توضح أن كل مشارك تم التحقق من هويته

- فحص سلامة الجهاز لحظيًا، حتى للأجهزة غير المُدارة

- إثباتات رقمية لتأكيد الهوية في اللحظة نفسها

هذا يعني أن أي محادثة حساسة — سواءً اجتماع مجلس إدارة أو صفقة مالية أو تواصل مع مورد — ستكون محمية من التزييف العميق والانتحال.