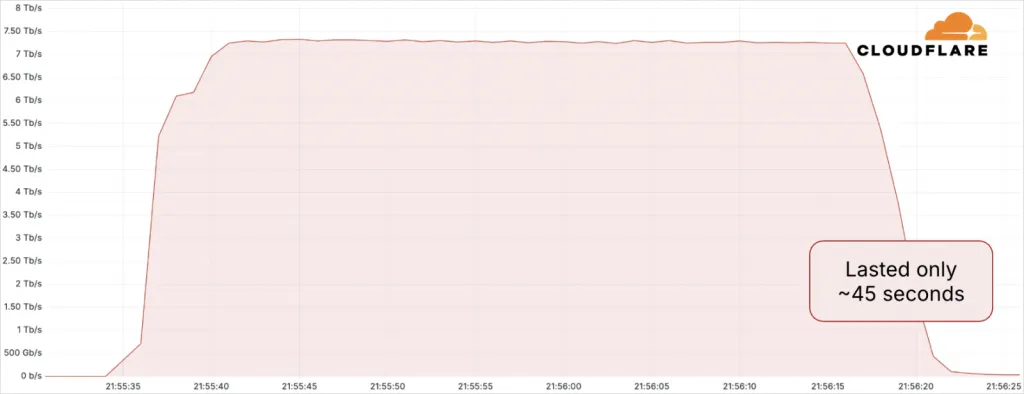

أعلنت شركة Cloudflare المتخصصة في البنية التحتية للويب والأمن السيبراني عن تصديها لهجوم DDoS غير مسبوق في مايو 2025. بلغت سرعة الهجوم 7.3 تيرابت في الثانية، ما يجعله الأكبر في التاريخ، متجاوزًا الرقم القياسي السابق بنسبة 12%.

استهدف الهجوم أحد مزودي خدمات الاستضافة، حيث ضخ ما يقارب 37.4 تيرابايت من البيانات خلال 45 ثانية فقط. هذا يعادل تقريبًا 7500 ساعة من بث الفيديو عالي الجودة أو أكثر من 12.5 مليون صورة JPEG.

تفاصيل الهجوم القياسي

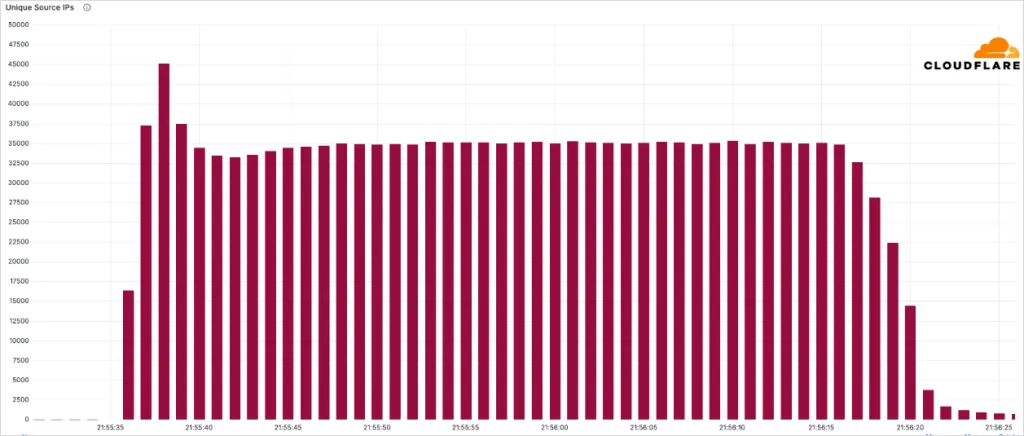

استخدم المهاجمون شبكة ضخمة تضم 122,145 عنوان IP موزعين عبر 161 دولة. سُجّل النشاط الأكبر من دول مثل البرازيل، فيتنام، تايوان، الصين، إندونيسيا، وأوكرانيا.

تم إرسال الحزم الخبيثة إلى آلاف المنافذ في أنظمة الهدف، بمعدل وسطي 21,925 منفذ/ثانية وذروة بلغت 34,517 منفذ/ثانية. تهدف هذه الاستراتيجية إلى إرباك أنظمة الجدار الناري وأنظمة كشف التسلل.

كيف تصدّت Cloudflare للهجوم؟

اعتمدت Cloudflare على خدمة الحماية Magic Transit، وتمكنت من التصدي للهجوم بشكل كامل دون أي تدخل بشري. استخدمت الشركة شبكتها الواسعة anycast لتحويل حركة المرور إلى 477 مركز بيانات في 293 موقعًا.

ساعدت تقنيات متقدمة مثل التحليل اللحظي للبصمات ومشاركة الذكاء داخل مراكز البيانات في التصدي للهجوم بكفاءة.

طرق الهجوم المستخدمة

اعتمد الهجوم بشكل أساسي على إغراق UDP، والتي شكلت 99.996% من حركة البيانات. كما استُخدمت طرق أخرى بشكل محدود مثل:

- QOTD reflection

- Echo reflection

- NTP amplification

- فيضانات Mirai botnet

- Portmap flood

- RIPv1 amplification

استغلت هذه الطرق خدمات قديمة أو غير مُهيأة بشكل جيد، ما ساعد في التهرب من الحماية واختبار الثغرات.

دروس مستفادة وتحذيرات

أضافت Cloudflare مؤشرات التهديد (IoCs) التي رُصدت خلال الهجوم إلى خدمتها المجانية DDoS Botnet Threat Feed. وقد اشتركت في هذه الخدمة أكثر من 600 جهة حتى الآن.

دعت الشركة بقية المؤسسات المعرضة لهجمات DDoS للاشتراك في الخدمة، لتجنب الأضرار قبل أن تصل إلى البنية التحتية الخاصة بها.

📡 للمزيد من التغطيات اليومية، استكشف قسم الأخبار عبر موقعنا.

ابقَ دائماً في قلب الحدث التقني! 🔍

انضم الآن إلى نخبة متابعينا على تيليجرام و واتساب لتصلك أهم الأخبار والحصريات فور حدوثها! 💡